你真以为能“解密”别人加密的API?别太天真了。

大多数时候,你以为的“加密”,其实只是防人眼瞎看的包装——比如Base64、JWT,或者干脆就是代码混淆。真正硬核的加密,像AES-256,没密钥连服务器自己都解不了,哪是你随便点个工具就能破的?

但说真的,90%的人压根不需要“破解”。

你真正想干的事是:在有权限的前提下,把接口返回的数据看明白。这条路,只要走对了,根本不用动歪脑筋,也犯不着去碰那些“神器”骗局。

先别急着点开F12,先问自己一句:这接口到底能不能用?

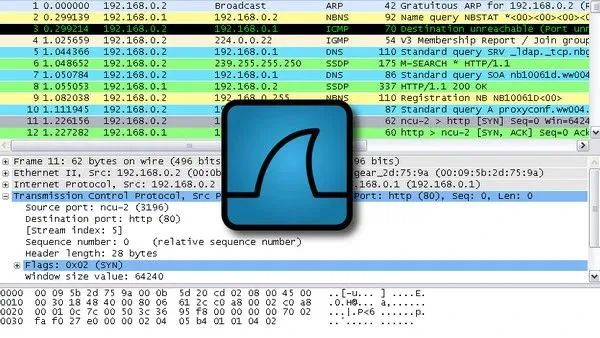

打开目标网站,按F12进Network,刷一遍页面。重点盯住请求列表里有没有 GET /api/menu 这种路径。

要是看到 Authorization: Bearer xxx、X-Auth-Token 之类的字段,说明接口要身份验证——没登录?那你就别白费劲了。

(真不是吓你,我见过一个外卖平台的菜单接口,抓到了也没用,返回全是 { "error": "Unauthorized" }。不是加密问题,是你连门都没进。)

接下来,别直接拿第三方工具乱搞。

复制完整地址,扔进Postman新建个请求,发出去就行。关键来了:别手动加token,别伪造User-Agent,也别改Referer。这些操作一触发,系统立马把你当机器人,十有八九第二天就封号,还不能申诉。

(本地运维朋友跟我说过,同一设备连续三次发非浏览器头请求,第二天就被拉黑了,连解释的机会都没有。)

然后是响应格式的问题。别被“乱码”吓到,常见三种情况:

明文JSON?直接读,不带思考。

Base64编码?复制内容粘贴到 base64decode.org 解一下,秒出结果。

JWT Token?用 jwt.io 看一眼,用户信息、过期时间都能扒出来,但别想着复用——那是假的。

(提醒一句:如果看到 {"data":"a1b2c3d4..."} 这种结构,基本可以确定是简单编码。真正加密的数据不会这么规整地塞在一个字段里。)

别总想着用什么“高级工具”——浏览器开发者工具才是王炸。

打开F12 → Network → 输入关键词过滤(比如“order”、“price”)→ 点击目标请求 → 查看 Response 标签页。

如果显示压缩(gzip),别慌,点 Preview 就能看到可读内容。

要是还是模糊?右键“保存为文件”,用记事本或VS Code打开,再手动解码,照样能搞定。

(实操案例:某高尔夫赛事页面,数据被压缩 编码,但按这个流程走下来,不到两分钟就拿到了球员实时积分。)

最后,千万别碰那些“一键解密”“自动还原”的玩意儿。

网上一堆所谓“包网数据解密神器”,全都是坑。

有的只是前端代码还原,毫无作用;

有的偷偷上传你的请求数据;

更狠的,直接就是病毒木马,装完就中招。

(业内共识:没有通用解密工具,所有“工具”都是特定场景下的临时脚本,还得配合具体业务逻辑。)

别硬扛,有些路真走不通

以下情况请立刻收手:

想看别人订单、隐私信息、未公开数据?违法,别试。

预算低于500块,还想做自动化采集?平替方案:去官方开放平台申请测试权限。

你是个人开发者,想绕过风控高频爬取?建议改用公开接口 人工补录,省心还合法。

所在地区网络差,常丢包、延迟高?抓包基本失效,别折腾了。

正经人怎么搞?主流做法都在这儿

优先走官方开放平台:门罗、饿了么、京东这些,都有开发者中心,提供测试接口和文档。

用Postman Mock数据模拟:不依赖真实接口也能开发调试。

申请正式接口权限:哪怕慢一点,也比被封号强。

极少数合规场景下,可以用 Python requests 代理池,但必须加延时、限频、换头,别玩命。

最后一句大实话:

你能看到的数据,从来不是靠“破解”得来的,而是靠权限、规则、时间和运气堆出来的。